Про це повідомляє TJ.

Читайте також: Хакерська атака в Україні: як вберегтися від вірусів

24 жовтня перестали працювати сайти Міністерства інфраструктури, метро Києва та Одеського аеропорту, а також російські сайти інформагентства "Інтерфакс" і петербурзької газети "Фонтанка".

Наразі не відомо, чи пов'язані всі ці атаки, але всі вони сталися приблизно в один і той же час.

Читайте також: У кіберполіції зробили заяву щодо нової масової кібератаки

Творці самого вірусу називають його Bad Rabbit. Ось, що відомо про вірус:

1. Від нього постраждали в основному компанії в Україні та Росії. Поширення вірусу відбувається дуже стрімко, і для розблокування хакери вимагають викуп.

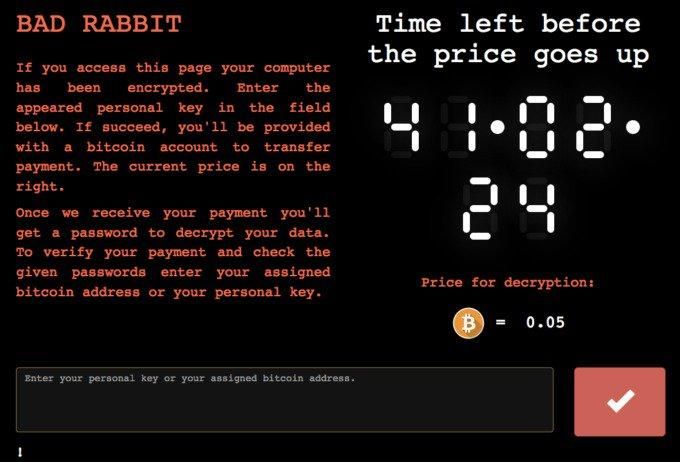

2. Bad Rabbit заражає комп'ютер, шифруючи на ньому файли. Отримати доступ до них не можна. На екрані комп'ютера відображається докладне повідомлення з інструкціями.

3. В інструкціях сказано, що для розшифровки файлів потрібно лише ввести пароль. Але щоб його отримати, треба: по-перше, зайти на спеціальний сайт за адресою caforssztxqzf2nm.onion в даркнеті (анонімна мережа, доступ до якої можливий лише через певне програмне забезпечення, налаштування чи авторизацію) – для цього буде потрібно браузер Tor.

4. На сайті вказано назву вірусу – Bad Rabbit. Щоб отримати пароль на розшифровку даних, хакери вимагають ввести "персональний код установки" – довгий шифр з повідомлення, що виводиться на екрані комп'ютера. Після цього з'явиться адреса біткоїна-гаманця, на який потрібно перевести гроші.

5. Судячи з сайту Bad Rabbit, хакери вимагають викуп в 0,05 біткоїни за кожен комп'ютер. По курсу на 24 жовтня це приблизно 283 долара.

6. Судячи з сайту вірусу, вимагачі дають всього дві доби (48 годин) на виплату початкового викупу. Після закінчення цього терміну ціна за розшифровку файлів виросте, наскільки - невідомо.

7. Перевірити адресу біткоїна-гаманця, на який хакери отримують кошти, за допомогою доступних кодів з фотографій Group-IB не вийшло. Можливо вони вже були використані, можливо, виникла помилка.

8. Аналітики з ESET стверджують, що вірус Bad Rabbit поширюється під виглядом фейкового поновлення плагіна Adobe Flash.

9. Українські фахівці з команди реагування на комп'ютерні надзвичайні події України CERT-UA Державної служби спеціального зв'язку та захисту інформації показали як виглядає код вірусу.

Читайте також: Українські інформаційні ресурси зазнають нової хвилі кібератак